こんにちは、西内です。

先月、弊社主催の勉強会にて「AWSセキュリティ系サービスの使いどころを徹底整理!」というタイトルで登壇しました。

勉強会の動画・資料を公開するとともに、勉強会で解説した内容をブログにも書き残したいと思います。

動画・資料

はじめに

AWSのセキュリティサービス、たくさんありますよね。

私がちょうど AWS Certified Solutions Architect – Associate の勉強をしていた頃、色々あるセキュリティサービスの役割について理解がなかなか進まず苦労したのを覚えています。

例えば、AWSのセキュリティ系資格 AWS Certified Security - Specialty で問われるセキュリティ系サービスを見るだけでも、下記のように多くの項目が存在しています。

引用元:AWS Certified Security - Specialty (SCS-C02) 試験ガイド

https://d1.awsstatic.com/ja_JP/training-and-certification/docs-security-spec/AWS-Certified-Security-Specialty_Exam-Guide.pdf

試験に登場するサービスですから、実際は更に多くのサービスや機能が存在しています。

今回の勉強会では昔の私のようにセキュリティ系サービスの区別が曖昧な方が理解を深める一助になれば、と思いテーマを考えました。

とはいっても、ただ単にサービスを列挙してひとつひとつ解説しても味気ないかなと思いましたので、セキュリティ全般の話をしたうえでセキュリティにおける観点を考えて、それを踏まえて具体的なセキュリティサービスの話をしました。

クラウドにおけるセキュリティとは

責任共有モデル

オンプレミスとクラウドの大きな違いの一つとして責任共有モデルが挙げられます。

引用元:AWS 責任共有モデルを GxP ソリューションに適用する

https://aws.amazon.com/jp/blogs/news/applying-the-aws-shared-responsibility-model-to-your-gxp-solution/

上図ではAmazon EC2やAmazon RDSなどにおけるAWSの責任範囲(オレンジ部分)とユーザの責任範囲(青色)を示しています。

例えばEC2の場合であれば、ユーザは顧客データやアプリケーション管理、OSやネットワーク等の責任を負います。

一方でAWS S3の場合であれば、ユーザは顧客データとクライアントサイド暗号化の責任を負います。

サービスによって、AWS側・ユーザ側それぞれの責任範囲が異なりますね。

このような背景から、必ずしもAWSなどのクラウドサービス提供会社がセキュリティインシデントの責任を負うわけではないのです。

クラウド開発におけるより良いセキュリティの置き方

そもそもクラウドを使う利点って何があるでしょうか?

色々あると思いますが、代表的なものとして「素早いスピードで開発・検証が行えること(=アジリティが高い)」ということが挙げられると思います。

一方でセキュリティの話に立ち返ると、セキュリティを厳重にすることで開発の自由度が損なわれることもあります。

厳重なセキュリティと自由な開発、両者の落としどころを探るのがクラウド開発におけるセキュリティの重要ポイントと言えるでしょう。

ガードレール型セキュリティという考え方

では、どのようにして先ほどのトレードオフを考慮するべきでしょうか。

ここで重要になってくるのがガードレール型セキュリティという考え方です。

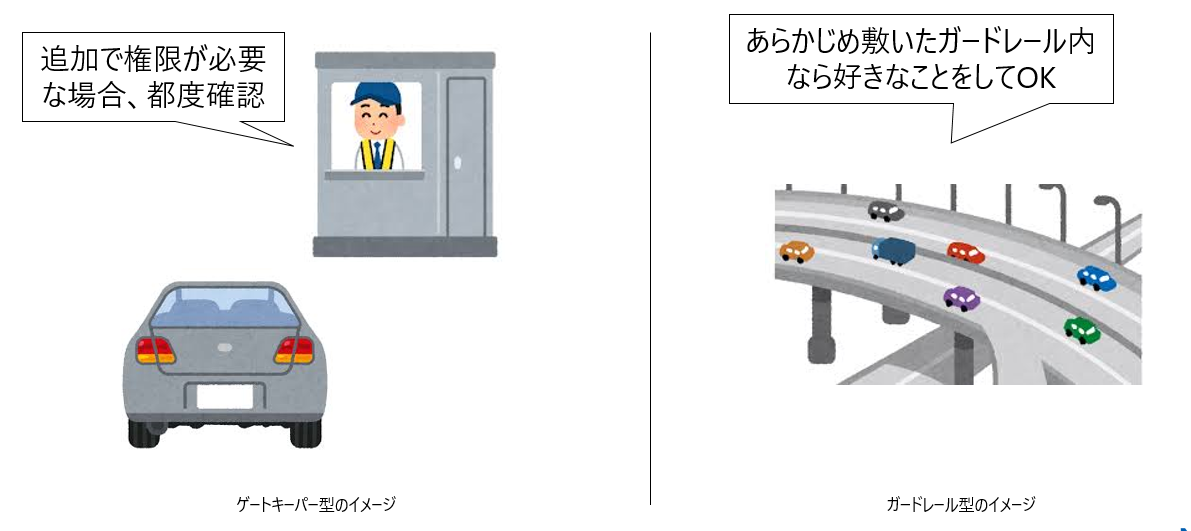

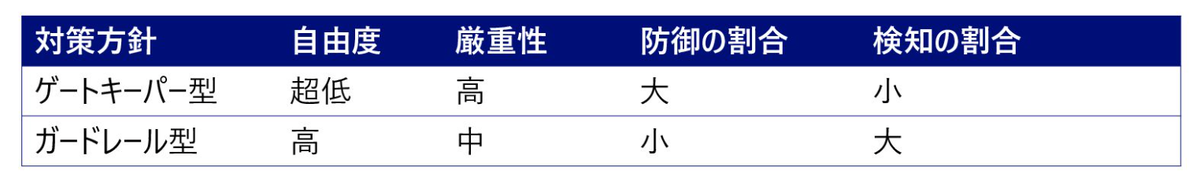

セキュリティ対策の方針としてゲートキーパー型とガードレール型という考え方があります。

ゲートキーパー型は開発者には極力権限を与えず、必要なものを都度承認します。

一方でガードレール型は許容できない権限のみ禁止し、それ以外は許容するという考え方です。

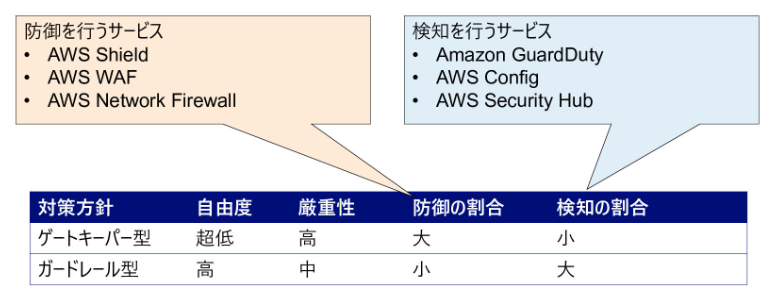

ガードレール型セキュリティを実現するにあたってポイントとなるのが「防御」と「検知」の併用です。

「防御」はインシデントが起きないように制限をかけることを指します。「予防的統制」とも言われます。

「検知」はインシデントや予兆が発生した際に通知を行い、対処を行うことを指します。「発見的統制」とも言われます。

ガードレール型では最低限の防御を導入しつつ、インシデントや予兆が発生した際に担当者へ通知を行うように組み合わせをします。

ここまでのまとめ

AWSはユーザ側でのセキュリティ対策も必要です。

一方で、クラウドの利点であるアジリティの高さを損なわないようなセキュリティ対策が必要です。

そのためにもガードレール型セキュリティの導入が推奨されます。

AWSセキュリティ系サービス解説

クラウドにおけるセキュリティの考え方についてはご理解いただけたと思います。

ここからは、具体的なAWSのセキュリティ系サービスについて解説していきます。

より理解が深まるように、ここまでのお話で解説した「防御」「検知」のどちらに当てはまるかを解説します。

ただし、「防御」「検知」の分類に関してはAWSから公式な見解が出ているわけではなく、筆者の主観に基づくという点をご了承ください。

AWS Shield

AWS Shieldはマネージド型のDDoS保護サービスで、AWS上のアプリケーションを保護します。

AWS Shieldはマネージド型のDDoS保護サービスで、AWS上のアプリケーションを保護します。

AWS Shield Standardはインターネットに面するサービスの全てで自動有効化されます。

AWS Shield Advancedはより高度な攻撃に対応でき、AWSのDDoS専門チームのサポートを受けることができます。

Standardは無料ですが、Advancedは有料となります。

こちらのサービスは「防御」の役割を担うサービスと考えられます。(名前の通りですが)

AWS WAF

WAF(Web Application Firewall)の機能を提供するマネージドサービスで、ウェブアクセスコントロールリストというリソースでIP制限や不正コマンドの防御のルールを管理して、各種AWSサービスに適用します。

WAF(Web Application Firewall)の機能を提供するマネージドサービスで、ウェブアクセスコントロールリストというリソースでIP制限や不正コマンドの防御のルールを管理して、各種AWSサービスに適用します。

Application Load BalancerやAmazon CloudFrontに適用して保護を行います。

こちらのサービスは「防御」の役割を担うサービスと考えられます。

AWS Network Firewall

Amazon VPCを跨ぐ通信に対して、ファイアウォールの役割を果たすマネージドサービスで、IPアドレスやポート番号の指定による通信の許可/拒否を管理し、ドメイン指定などにも対応します。

Amazon VPCを跨ぐ通信に対して、ファイアウォールの役割を果たすマネージドサービスで、IPアドレスやポート番号の指定による通信の許可/拒否を管理し、ドメイン指定などにも対応します。

また、通信を単純に許可/拒否出来るだけでなく、通信を許可しつつアラートを上げるという設定も可能です。

通信料に応じてスケールをするため、可用性は非常に高いです。

こちらのサービスは「防御」「検知」の両方を実現するサービスと考えられます。

Amazon GuardDuty

AWS上で発生する不正な動作や悪意のある操作などの脅威を検出するサービスで、ほとんどの機能がワンクリックで有効化出来ます。

AWS上で発生する不正な動作や悪意のある操作などの脅威を検出するサービスで、ほとんどの機能がワンクリックで有効化出来ます。

不審な操作はAWS CloudTrailやVPCフローログ、DNS Logsやインスタンスにインストールしたエージェントをもとに検出します。

具体的な検知内容は「ルートユーザの使用」「IAMアクセスキーの大量使用」「通常と異なるIPからのアクセス」「攻撃に利用されることの多い操作」などです。

こちらのサービスは「検知」を実現するサービスと考えられます。

AWS Security Hub

AWSアカウント全体に対して、セキュリティのベストプラクティスのチェックを行うサービスで、CIS(Center for Internet Security)という団体の定めた基準やAWSが決めた基準などをもとにチェックを行います。

AWSアカウント全体に対して、セキュリティのベストプラクティスのチェックを行うサービスで、CIS(Center for Internet Security)という団体の定めた基準やAWSが決めた基準などをもとにチェックを行います。

先述のチェック機能は実際はAWS Configがチェックを行い、Security Hubに結果を連携しています。

また、他のセキュリティ系サービス(GuardDutyやConfig)の検知結果も統合して表示してくれます。

こちらのサービスは「検知」を実現するサービスと考えられます。

サービス分類まとめ

先述の表に照らし合わせると、これらのサービスは下図のように分類できます。

まとめ

今回の記事では以前開催した勉強会の内容をブログとして書き起こしてみました。

セキュリティ全般の話を理解しつつAWSのセキュリティ系サービスがどのような役割を担っているかを理解すると、より理解が深まると思います。

なお、当日の勉強会では最後にセキュリティ系サービスのクイズコーナーも行いました。

冒頭に載せたスライド資料にクイズがありますので、そちらもぜひ挑戦してみてください。